行業資訊

剛達飛被網絡勒索兩周后完全恢復,附最航運全面網絡安全計劃!

2020-10-12 11:13:06

行業好消息,CMA CGM在網絡攻擊14天后完全恢復運行,這對達飛員工和客戶來說都是極限壓力與緊張的兩周。

由于包括四大航司,馬士基、地中海航運、中遠海運集運和達飛輪船以及DB Schenker、Toll、Fedex/TNT、GEFCO、IMO等在過去三年中都受到了不同程度的網絡攻擊,現在應該沒有任何一家港航物流公司或組織,無論大小,去懷疑網絡安全威脅的持續增加。

在當今的數字世界,網絡安全是保護公司最寶貴資產的關鍵——包括知識產權、客戶信息、金融和貿易數據以及員工記錄等。隨著互聯網連接的增加,各公司信息系統有被破壞的高風險。這種威脅涉及所有類型和規模的企業。確保公司信息技術(IT)和數據的措施至關重要,最航運根據C-TPAT所列出的標準為讀者企業提供全面的網絡安全計劃包含13項細則如下:

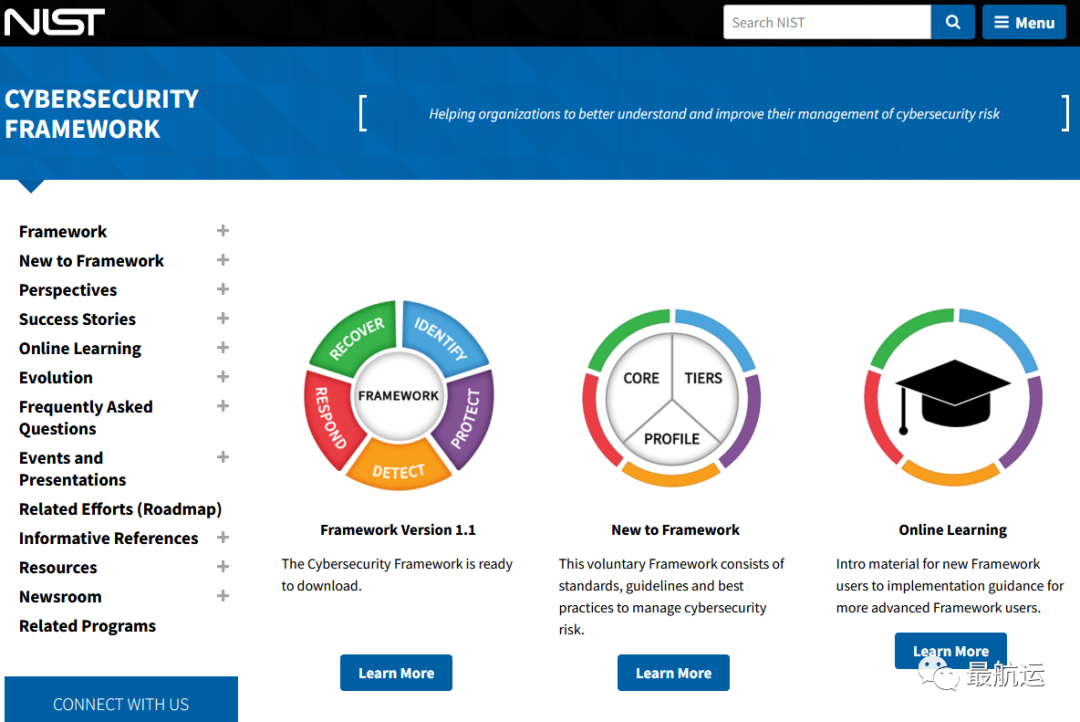

1必須有全面的書面網絡安全政策和/或程序,以保護信息技術系統。書面的信息技術政策,至少必須涵蓋所有的個人網絡安全標準。如國家標準與技術研究所(NIST)就是這樣一個提供網絡安全框架的組織https://www.nist.gov/提供基于現有標準、指南和實踐的自愿指導,以幫助管理和降低內部和外部的網絡安全風險。它可以用來幫助識別和優先考慮降低網絡安全風險的行動,它是一個調整政策、業務和技術方法的工具管理風險。可以參考該框架補充組織的風險管理流程和網絡安全計劃。或者,沒有現有網絡安全計劃的組織可以使用該框架作為建立網絡安全計劃的參考。2為了保護信息技術(IT)系統免受常見的網絡安全威脅,公司必須在計算機系統中安裝足夠的軟件/硬件保護,以防惡意軟件(病毒、間諜軟件、蠕蟲、木馬等)和內部/外部入侵(防火墻)。必須確保安全軟件是最新的并定期接收安全更新。必須制定政策和程序,以防止通過社會工程學進行攻擊。如果發生數據泄露或其他不可見事件導致數據和/或設備丟失,程序必須包括恢復(或更換)IT系統和/或數據。3使用網絡系統的CTPAT成員必須定期測試其IT基礎設施的安全性。如果發現漏洞,必須盡快采取糾正措施。安全的計算機網絡對業務至關重要,并確保它受到保護,需要定期進行測試。這可以通過安排漏洞掃描來完成。就像一個保安檢查一家企業的門窗一樣,漏洞掃描(VS)可以識別出你的電腦(開放端口和IP地址)、它們的操作系統和軟件上的漏洞,黑客可以通過這些漏洞進入公司的IT系統。VS通過將掃描結果與已知漏洞的數據庫進行比較來實現這一點,并生成一份更正報告供業務部門采取行動。有許多免費和商業版本的漏洞掃描器可用。測試的頻率將取決于各種因素,包括公司的商業模式和風險水平。例如,當企業的網絡基礎設施發生變化時,他們應該運行這些測試。然而,網絡攻擊在所有規模的企業中都在增加,這需要在設計測試計劃時加以考慮。

4網絡安全政策應解決會員國如何與政府和其他商業伙伴分享有關網絡安全威脅的信息。鼓勵會員與政府及供應鏈內的商業伙伴分享有關網絡安全威脅的資訊。信息共享是國土安全部(Department of Homeland Security)創建惡意網絡活動共享態勢感知的關鍵部分。CTPAT成員可能希望加入國家網絡安全和通信集成中心(NCCIC-https://www.us-cert.gov/nccic). NCCIC在公共和私營部門合作伙伴之間共享信息,以提高對脆弱性、事故和緩解措施的認識。網絡和工業控制系統用戶可以免費訂閱信息產品、訂閱源和服務。

5必須建立一個系統,以識別未經授權訪問IT系統/數據或濫用政策和程序,包括員工或承包商不當訪問內部系統或外部網站以及篡改或更改業務數據。所有違反者必須受到適當的紀律處分。6網絡安全政策和程序必須每年審查一次,或者根據風險或情況的需要更頻繁地進行審查。審查后,如有必要,必須更新政策和程序網絡攻擊就是一個很好的例子,它要求政策更新比每年都快。從這次襲擊中吸取的教訓將有助于加強成員的網絡安全政策。

7必須根據工作描述或分配的職責限制用戶訪問。必須定期審查授權訪問,以確保根據工作要求訪問敏感系統。員工離職后,必須移除計算機和網絡訪問。8有權使用信息技術(IT)系統的個人必須使用單獨指定的賬戶。必須通過使用強密碼、密碼短語或其他形式的身份驗證來保護對IT系統的訪問不受滲透,并且必須保護用戶對IT系統的訪問。為了防止IT系統的滲透,必須通過認證過程來保護用戶的訪問。復雜的登錄密碼或密碼、生物識別技術和電子身份證是三種不同類型的身份驗證過程。首選使用多個度量的過程。

這些被稱為雙因素認證(2FA)或多因素認證(MFA)。MFA是最安全的,因為它要求用戶在登錄過程中提供兩個或多個證據(憑證)來驗證用戶的身份。

MFA可以幫助關閉由弱密碼或被盜憑證利用的網絡入侵。MFA可以幫助關閉這些攻擊載體,要求個人增加密碼或密碼短語(你知道的東西),你擁有的東西,如令牌,或你的一個物理特征-生物特征。如果使用密碼,它們需要很復雜。國家標準與技術研究所(NIST)NIST特別出版物800-63B:數字身份指南,包括密碼指南(https://pages.nist.gov/800-63-3/sp800-63b.html).

它建議使用長的、容易記住的密碼短語,而不是帶有特殊字符的單詞。這些較長的密碼短語(NIST建議最多允許64個字符的長度)被認為更難實現破解是因為它們是由一個容易記憶的句子或短語組成的。允許用戶遠程連接到網絡的成員必須采用安全技術,如虛擬專用網絡(VPN),以便員工在辦公室外安全地訪問公司的內部網。成員還必須制定防止未經授權的用戶進行遠程訪問的程序。VPN不是保護網絡遠程訪問的唯一選擇。多因素認證(MFA)是另一種方法。多因素身份驗證的一個例子是帶有動態安全代碼的令牌,員工必須輸入該代碼才能訪問網絡。如果會員允許員工使用個人設備進行公司工作,所有此類設備必須遵守公司的網絡安全政策和程序,包括定期安全更新和安全訪問公司網絡的方法。個人設備包括CD、DVD和USB閃存驅動器等存儲介質。如果允許員工將個人媒介連接到各個系統,則應小心,因為這些數據存儲設備可能會感染惡意軟件,這些惡意軟件可能會使用公司的網絡傳播。網絡安全政策和程序應包括防止使用假冒或許可不當的技術產品的措施。計算機軟件是由創造它的實體擁有的知識產權(IP)。未經制造商或發行商的明確許可,安裝軟件是非法的,無論是如何獲得的。

這種許可幾乎總是以發布者的許可證的形式存在,許可證隨軟件的授權副本一起提供。

未經許可的軟件更容易因無法更新而失敗。它更容易包含惡意軟件,使計算機及其信息變得無用。對未經授權的軟件不提供任何擔保或支持,讓您的公司自行處理故障。無證軟件也有法律后果,包括嚴厲的民事處罰和刑事起訴。軟件盜版增加了合法授權軟件用戶的成本,減少了用于新軟件研發的資金投入。

會員可能希望制定一項政策,要求在購買新媒介時保留產品密鑰標簽和真實性證書。CD、DVD和USB介質包括全息安全功能,以確保您收到正品,并防止假冒。數據應每周備份一次或視情況而定。所有敏感和機密數據應以加密格式存儲。如果生產或共享服務器受到破壞/丟失數據,則可能需要每天備份,因為數據丟失可能會對多個人員造成影響。根據所涉及的信息類型,單個系統可能需要不太頻繁的備份。

用于存儲備份的介質最好存儲在場外設施中。用于備份數據的設備不應與用于生產工作的設備位于同一網絡上。將數據備份到云是可以接受的“異地”設施。所有包含有關進出口過程敏感信息的介質、硬件或其他IT設備必須通過定期庫存進行核算。處理時,必須按照美國國家標準技術研究院(NIST)的介質消毒指南或其他適當的行業指南對其進行適當的消毒和/或銷毀。

有些類型的計算機媒介是硬盤驅動器、可移動驅動器、CD-ROM或CD-R光盤、DVD或USB驅動器。

美國國家系統與技術研究所(NIST)制定了政府的數據媒介銷毀標準。成員們可能想咨詢NIST關于IT設備和介質的衛生和銷毀標準。

硬盤驅動器銷毀:

http://ewastesecurity.com/nist-800-88-hard-drive-destroyment/

來源: 最航運

主站蜘蛛池模板:

免费国产不卡午夜福在线观看

|

精品国产免费观看一区

|

欧美成视频无需播放器

|

99ri精品视频在线观看播放

|

日韩精品国产自在欧美

|

a级毛片蜜桃成熟时2在线播放

|

国产香蕉一本大道

|

亚洲91av|

狠狠色成人综合首页

|

黄色污污在线观看

|

日本xxxx色视频在线观看免

|

五月天丁香婷婷开心激情五月

|

99久久亚洲

|

视频在线h

|

看黄网址在线观看

|

亚洲天天综合网

|

老外一级毛片免费看

|

2017天天爽夜夜爽精品视频

|

国产成人理在线观看视频

|

成人免费高清视频

|

波多野结衣视频在线免费观看

|

亚洲国产爱|

精品成人免费一区二区在线播放

|

国产高清在线精品一区二区三区

|

国产精品九九免费视频

|

日本三区四区免费高清不卡

|

狠狠色狠狠色综合久久一

|

美女视频黄的全免费网站

|

免费黄色小视频网站

|

欧美人与牲动交xxxxbbbb

|

亚洲一区二区三区免费看

|

99精品国产在这里白浆

|

久久女同互慰一区二区三区

|

国产一级真人毛爱做毛片

|

日韩成人免费视频

|

国产欧美日韩在线观看精品

|

免费国产一级特黄久久

|

免费韩国伦理片在线观看

|

91综合网

|

黄色视屏在线免费观看

|

日韩精品一区二区三区国语自制

|